במציאות הדיגיטלית של שנת 2026, השאלה עבור הנהלות אינה האם הארגון חסין, אלא כמה זמן הוא יכול לשרוד תחת מתקפה ממוקדת. סביבת המחשוב הארגונית מציבה אתגרים חסרי תקדים: גניבת מידע, פריצות לרשתות הליבה, ומתקפות כופרה שהופכות למתוחכמות יותר מדי יום. כל אלו עלולים להוביל לאובדן הכנסות מיידי, נטישת לקוחות ופגיעה אנושה במוניטין.

רוב הארגונים בימנו משמשים יעד של התקפות אקראיות ומכוונות, בכדי להבטיח שההגנה על המידע/ נכסים הקריטים של הארגון נאותה יש צורך ברמה איכותית של בדיקות חדירה.

בדיקת חדירה או מבחן Pen Test הם הנוהג של בדיקת מערכות מחשב, רשתות ארגונית ויישומי אינטרנט כדי למצוא נקודות תורפה שהתוקפים יכולים לנצל.

נכסי המידע הנמצאים ברשת של חברה צריכים להיבדק על בסיס קבוע תוך שימוש בתרחישים אמיתיים ומציאותיים , המחקים את פעולותיו של תוקף חיצוני ופנימי.

מספר נקודות הכניסה לרשתות ארגוניות גדל תמיד בשל השימוש הנרחב בטכנולוגיות מתפתחות. ולכן מי שינסה לפגוע במידע הרגיש של הארגון, לשכפל אותו, לשבשו או להשמידו, יחפש בדרך כלל את הדרך הקלה והנוחה, את הפרצה הפתוחה ברשת ה- IT , את האזור הפגיע ביותר, החלש והמועד לפריצה.

הנחת העבודה ב-CyberSafe היא שכל ארגון הוא יעד. לכן, מבדק חדירה אינו רק פעולה טכנית, אלא פונקציה ניהולית המאפשרת לארגון להבין את נקודות התורפה שלו מנקודת מבטו של התוקף ולבנות אסטרטגיית הגנה מבוססת סיכונים ותקציב.

מהו מבדק חדירה (Pen Test)?

מבדק חדירה הוא סימולציה מבוקרת ומקצועית של מתקפת סייבר המבוצעת על ידי "האקרים אתיים" במטרה לזהות חולשות אבטחה בטרם ינוצלו על ידי גורמים עוינים. בניגוד לתקיפה אמיתית, המבדק מבוצע במסגרת כללים ברורים (Rules of Engagement) המבטיחים שחשיפת החולשות לא תפגע ברציפות העסקית של הארגון.

מבדק חדירה לעומת סריקת חולשות

חשוב להבדיל בין שני המונחים:

- סריקת חולשות (Vulnerability Scan): תהליך אוטומטי המזהה ליקויים ידועים (כמו תוכנה לא מעודכנת) ומספק רשימת ממצאים.

- מבדק חדירה (Pen Test): תהליך ידני ואקטיבי שבו הבודק מנסה לנצל את החולשות שמצא כדי להוכיח ישימות של פריצה. ב-CyberSafe, אנו "קושרים" מספר חולשות קטנות יחד כדי להדגים כיצד הן יכולות להפוך לפרצת ענק.

צוות המומחים ב CyberSafe יבדוק וידרג את הפגיעויות, כך שבסוף התהליך

הארגון יוכל לתכנן אסטרטגיה ולממשה בהתאם לסיכון ולתקציב שלו.

צרו איתנו קשר

לגבי מבדקי חדירה / חוסן

90% מהעסקים שנפרצים לא מצליחים להתאושש

אל תהיו הבאים בתור!

השאירו פרטים ונחזור אליכם

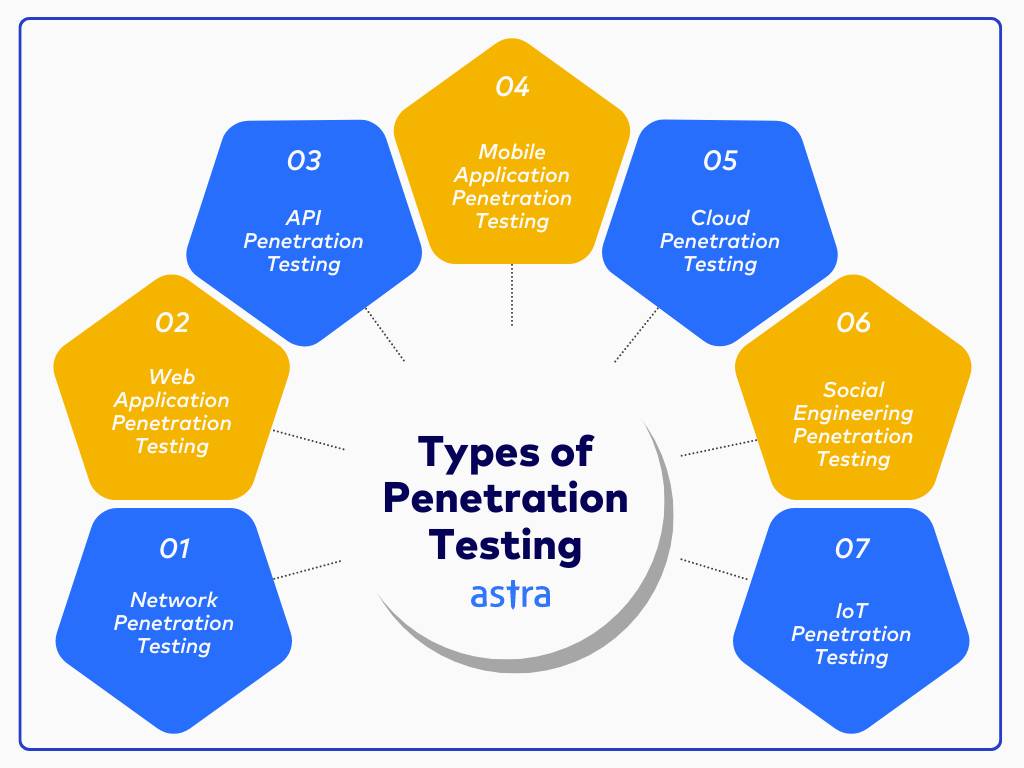

מבדקי חדירה Penetration Testing

שירותי סייבר במסגרת פרוייקט לבדיקת החולשות הקיימות לנכסים של העסק והארגון לרבות: אתרים, אפליקציות, תוכנות וכו'

מבדקי חדירה וחוסן נועדו להעניק לארגון תובנות מעמיקות שכלים אוטומטיים אינם יכולים לספק:

- חשיפת חולשות לוגיות: זיהוי פערים בתהליכים עסקיים או בארכיטקטורת המערכת שאינם נובעים מבאג טכני.

- בדיקת יכולות הזיהוי והתגובה: בחינה האם צוותי האבטחה (SOC) של הארגון מזהים את הפעילות החשודה ומגיבים בזמן אמת.

- הערכת נזק תפעולי: הבנה מה יקרה בפועל אם מידע רגיש ידלוף או אם מערכת הליבה תושבת.

- שיפור המודעות האנושית: זיהוי פערים בהתנהלות העובדים, המהווים לעיתים קרובות את וקטור התקיפה המרכזי.

מבדקי חוסן מבוצעים באמצעות כלים מתקדמים המדמים תרחישי תקיפה שונים, במטרה לאתר חולשות אבטחה ברמות שונות. הבדיקות מתמקדות בזיהוי פערים כגון חוסרים בעדכוני אבטחה, הרשאות גישה לא מאובטחות, רכיבי IoT פגיעים ועוד.

בנוסף, מתבצעת תקיפה ידנית ממוקדת תוך שימוש במגוון טכניקות וכלים מתקדמים. תהליך זה מאפשר הדמיית מתקפות מציאותיות לזיהוי וניצול חולשות ברמת התקשורת, הרשת הפנימית והחיצונית, מערכות ההפעלה, בסיסי הנתונים, רכיבי התקשורת ועוד – כל זאת במטרה להעריך את פוטנציאל הגישה הבלתי מורשית למשאבי הארגון ולספק המלצות להקשחה ושיפור.

- תשתיות רשת (Network Infrastructure).בדיקת שרתים, נתבים, פיירוולים וציוד קצה. המיקוד הוא על זיהוי פורטים פתוחים, שירותים פגיעים והגדרות תצורה לקויות ברשתות חיצוניות ופנימיות.

- אפליקציות ווב ומובייל (Web & Mobile Applications): בדיקה מעמיקה של אתרים, פורטלים ויישומי מובייל (iOS/Android). אנו מתמקדים בחולשות לפי תקני OWASP ו-MITRE ATT&CK, כגון הזרקות קוד (SQLi), כשלי אימות ובעיות בבקרת גישה.

- אבטחת ענן (Cloud Security): הערכת בקרות גישה בסביבות AWS, Azure או Google Cloud. הבדיקה כוללת זיהוי הגדרות אחסון לקויות (כמו S3 Buckets פתוחים) וניהול הרשאות (IAM) לקוי.

- מוצרי IoT ומכשירים חכמים (IoT/OT): בדיקת חולשות במוצרי קצה (מצלמות, מדפסות, בקרים) המחוברים לרשת ומהווים לעיתים קרובות את "החוליה החלשה" בשל חוסר בעדכוני אבטחה או סיסמאות ברירת מחדל.

- הגנת Active Directory וסביבת Windows: בדיקה ייעודית של מבנה ההרשאות בארגון. אנו בוחנים את היכולת של תוקף לבצע "הסלמת הרשאות" (Privilege Escalation) עד להשתלטות מלאה על ה-Domain Controller ועל זהויות המשתמשים.

- רשתות אלחוטיות (Wireless & Wi-Fi): בדיקת חוסן הרשת האלחוטית הארגונית מול ניסיונות יירוט תקשורת (Sniffing), איתור נקודות גישה לא מורשות (Rogue APs) ובדיקת פרוטוקולי הצפנה ישנים.

- הנדסה חברתית (Social Engineering): סימולציות פישינג (Phishing) ושיטות מניפולציה אנושיות. וקטור זה בוחן את ערנות העובדים ואת היכולת שלהם לזהות ניסיונות גניבת פרטי גישה או החדרת נוזקות.

- סימולציות Red Team ו-APT: מבדק "ללא כפפות" המדמה מתקפה ממוקדת (Advanced Persistent Threat). כאן אנו בוחנים לא רק את הטכנולוגיה, אלא את יכולת הזיהוי והתגובה של צוותי ה-SOC וה-IT שלכם בזמן אמת.

- בדיקות חוסן לתשתיות קריטיות (OT/SCADA): בדיקה מתמחה למערכות בקרה תעשייתיות ותשתיות לאומיות (חשמל, מים, ייצור). המיקוד הוא על שמירת רציפות תפעולית ומניעת נזק פיזי למערכות קריטיות.

הגנה פרואקטיבית וצמצום נזקים: זיהוי מוקדם של חולשות מאפשר תיקון בטרם ניצולן, ובכך מונע פגיעה במוניטין, נטישת לקוחות והפסדים כספיים כבדים.

קיצור זמן החשיפה (Window of Risk): ניטור והערכה שוטפים מצמצמים את משך הזמן שבו פגיעויות נותרות חשופות ברשת הארגונית.

ליווי צמיחה ושינויים טכנולוגיים: המבדקים מבטיחים כי שינויים במערך ה-IT והטמעת תהליכים עסקיים חדשים יתבצעו תוך שמירה קפדנית על נהלי אבטחת מידע.

בניית חוסן ומניעת כשלים: ביצוע תדיר של מבדקים משפר את רמת האבטחה הכללית ומונע כשלי אבטחה הנובעים מפגיעות שלא טופלו בזמן.

בדיקת חדירות לאפליקציות היא תהליך שיטתי להערכת אבטחת המידע באפליקציה. במהלך הבדיקה, מדמים תקיפות שונות במטרה לזהות חולשות ולבחון את אפשרות הניצול שלהן. מטרת הבדיקה היא לחשוף פגיעויות שעלולות לאפשר לתוקף לגשת לנתונים רגישים או לשבש את פעילות האפליקציה, ולספק המלצות לשיפור ההגנה.

הבדיקה מתבצעת בהתאם למתודולוגיות המובילות בתחום, כולל MITRE ATT&CK ו-OWASP על מנת להבטיח בדיקה מקיפה ויסודית. ( צריך לבדוק האם אתם רוצים להוסיף את זה או לא )

הבדיקה מתמקדת בתחומים הבאים:

- כשלי בקרת גישה – בדיקה אם משתמשים יכולים לגשת לנתונים או לפעולות שאינם מורשים להם.

- כשלים בהצפנה – בדיקה האם נתונים רגישים (כגון סיסמאות ומידע אישי) מוגנים היטב במעבר ובאחסון.

- הזרקות קוד – בדיקות לאיתור חולשות שמאפשרות הכנסת קוד זדוני למסד הנתונים או לשרת (כגון SQL Injection).

- תכנון אבטחה לקוי – זיהוי בעיות בתכנון המערכת שעלולות להוביל לסיכוני אבטחה.

- הגדרות אבטחה שגויות – בדיקה אם קיימות תצורות לא מאובטחות בשרתים, במערכות הפעלה או באפליקציה עצמה.

- רכיבים לא מעודכנים ופגיעים – בדיקה האם נעשה שימוש בספריות ותוספים עם חולשות ידועות.

- כשלים במנגנוני אימות – בדיקות להגנה על פרטי כניסה, תקינות אימות דו-שלבי (MFA) ומניעת תקיפות Brute Force.

- בעיות בשלמות נתונים וקוד – בדיקות למניעת שינוי קוד או נתונים בדרך שעלולה לפגוע באבטחת המערכת.

- חוסר מעקב וניטור – בדיקה אם המערכת מתעדת אירועים חשודים ומאפשרת זיהוי פריצות בזמן אמת.

- תקיפת שרת דרך בקשות זדוניות (SSRF) – זיהוי חולשות המאפשרות לתוקף לגרום לשרת לגשת למידע שהוא לא אמור לגשת אליו.

בדיקת חדירה תשתיתית היא תהליך בו מבוצעת סימולציה של תקיפות חיצוניות ופנימיות על מערכות התשתית של הארגון, במטרה לזהות חולשות אבטחה ולבחון אפשרויות חדירה פוטנציאליות. בדיקה זו מתמקדת בזיהוי חולשות בתשתית המחשוב של הארגון, כולל רשתות, שרתים, ציוד רשת ותקשורת.

הבדיקה מתבצעת בהתאם למתודולוגיות מוכרות, כולל OWASP ו-MITRE ATT&CK, על מנת להבטיח ניתוח מקיף ויסודי של רמות האבטחה השונות.

הבדיקה כוללת:

- סריקות רשת – בדיקות לזיהוי פורטים פתוחים ושירותים פגיעים ברשת.

- ניתוח תקשורת – הערכה אם התקשורת מוצפנת כראוי ומוגנת מפני מתקפות חשיפה של מידע.

- חולשות במערכות הפעלה ושרתים – זיהוי גרסאות פגיעות והשירותים הרגישים המופעלים על המערכות.

- התקפות דוא"ל – בדיקות לאיתור חולשות המאפשרות לתוקף לנצל מערכות דואר אלקטרוני באמצעות תקיפות הנדסה חברתית.

- הגנה בפני תקיפות עומס (DDoS) – בדיקה אם המערכת מוגנת בפני התקפות שמטרתן להשבית את השירותים החיוניים.

- הסלמת הרשאות – זיהוי בעיות בהגדרות הרשאות המאפשרות לתוקף להסלים את גישתו ולהשיג גישה למשאבים רגישים.

- הגנת Active Directory – בדיקה של מבנה ההרשאות והגדרות המערכת, כולל היכולת להסלים הרשאות ולפרוץ ל- Domain Controller.

- חוזק סיסמאות – בדיקות לזיהוי סיסמאות חלשות או לא מאובטחות, כולל יכולת פענוח או חישול של סיסמאות.

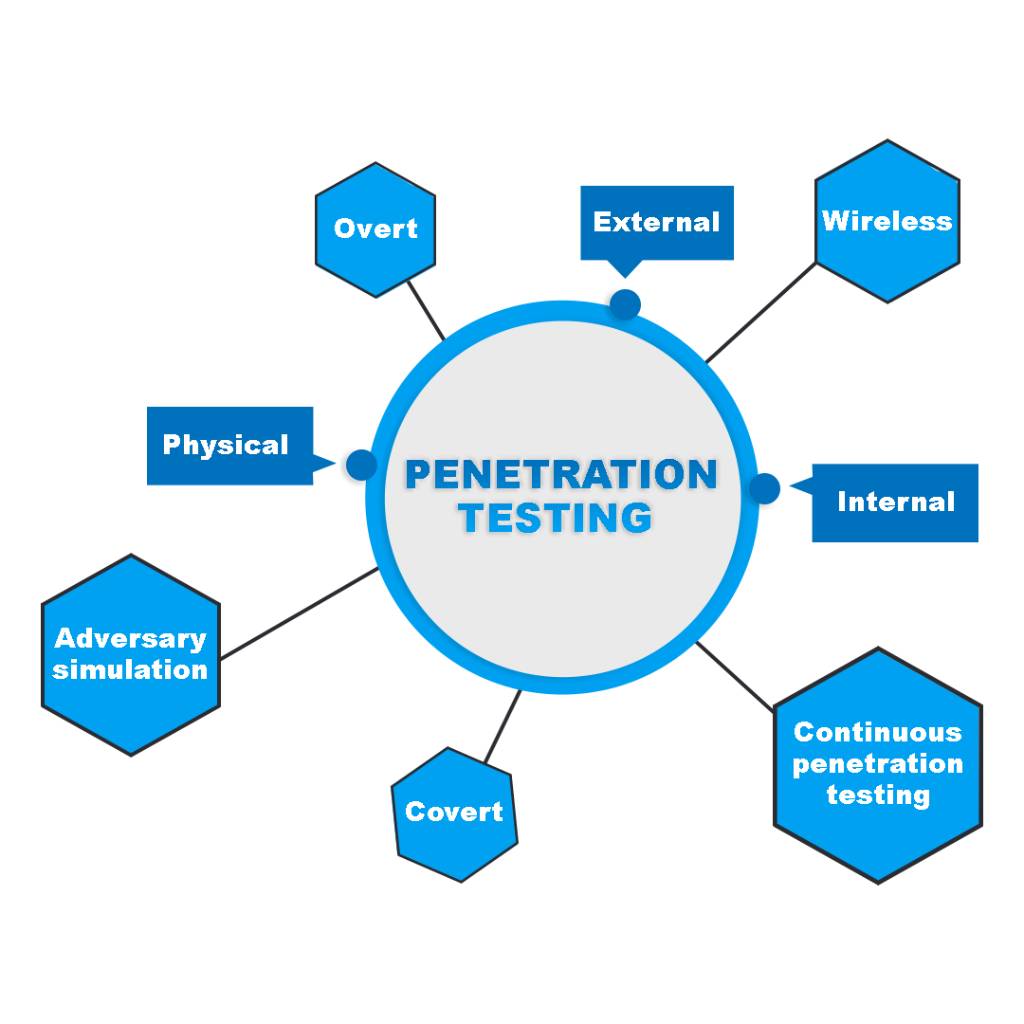

3 גישות נפוצות למבדקי חדירה

בדיקת חדירה היא פרקטיקה חיונית באבטחת סייבר המיועדת לזהות חולשות במערכת ולמנוע ניצול שלהן על ידי תוקפים. אחת מהשיטות בהן נעשה שימוש היא הבחירה בגישה המתאימה לצורכי הערכת האבטחה של הארגון. ישנן 3 גישות נפוצות במבדקי חדירה: White Box, Black Box ו- Grey Box. כל אחת מהן מציעה יתרונות שונים ומספקת תמונה מקיפה של רמת האבטחה של הארגון.

בדיקת חדירה White Box, הנקראת גם בדיקת קופסה ברורה או בדיקה שקופה, כוללת גישה מלאה לכל המידע על המערכת, כולל קוד מקור, ארכיטקטורה, דיאגרמות רשת, והגדרות תצורה. מדובר בבדיקה מעמיקה שמספקת גישה פנימית לכל רכיבי המערכת ומאפשרת להבין את הלוגיקה שלה. תכונות עיקריות של בדיקות White Box כוללות:

- חשיפה מלאה – לבודקים יש גישה למידע מפורט על מערכת היעד, כמו קוד מקור, תצורות רשת ומסדי נתונים.

- ניתוח מעמיק – מאפשר זיהוי חולשות ברמת הקוד והתכנון, מה שמסייע לגלות בעיות אבטחה שלא היו נגלות בבדיקות חיצוניות.

- סימולציה מציאותית – הבדיקה משקפת כיצד גורם פנימי או תוקף עם גישה למידע יכול לנצל חולשות במערכת.

- הערכת סיכון – בדיקות אלו אידיאליות להערכה מעמיקה של מערכות קריטיות, בהן יש צורך בניתוח יסודי להפחתת סיכונים ולמניעת פרצות אבטחה.

בדיקת White Box היא מתאימה במיוחד לבחינת אבטחת יישומים או מערכות רגישות, שבהן יש חשיבות גבוהה לניתוח מקיף וכולל של כל רכיבי המערכת.

בדיקת חדירה Black Box, הידועה גם בשם בדיקת קופסה סגורה, מדמה את נקודת המבט של התוקף שאינו מחזיק בידע פנימי על מערכת היעד. בבדיקה זו, הבודקים פועלים תחת הנחה שאין להם שום מידע מוקדם על המערכת, ומתמקדים בהערכת האבטחה על בסיס התצפיות וההתנהגויות החיצוניות בלבד. תכונות עיקריות של בדיקות Black Box כוללות:

- אין ידע קודם – הבודקים מתחילים את הבדיקה ללא כל גישה למידע פנימי על המערכת, בדיוק כמו תוקף חיצוני.

- הערכה ריאלית – הבדיקה מספקת תמונה מציאותית של מצב האבטחה של המערכת, שכן כל המידע המתקבל נשען על מה שניתן לגלות מבחוץ.

- היקף מוגבל – בבדיקות Black Box הבודקים עשויים להתמקד בפונקציות או רכיבים מסוימים של המערכת, ולא בהערכת כל הארכיטקטורה הפנימית שלה.

- סימולציה של איומים חיצוניים – הבדיקה מספקת תרחישים ריאליים המתארים כיצד מערכת נתונה עשויה להיתקל באיומים מחוץ לארגון, ומדמה את ההתמודדות שלה עם תוקפים חיצוניים.

בדיקת Black Box שימושית להערכת עמידות המערכת בפני התקפות חיצוניות ולחיקוי מצבים מהעולם האמיתי, בהם ארגונים עלולים להתמודד עם איומים שאינם מכירים את המערכת מבפנים.

בדיקת חדירה Grey Box היא גישה היברידית המשלבת אלמנטים של בדיקות White Box ו-Black Box. בבדיקת Grey Box, לבודקים יש ידע חלקי על המערכת – מידע מסוים על הארכיטקטורה שלה או אישורי גישה, אך ייתכן שאין להם גישה מלאה לקוד המקור. תכונות עיקריות של בדיקות Grey Box כוללות:

- ידע חלקי – לבודקים יש מידע מוגבל על מערכת היעד, מה שמאפשר איזון בין הגישות של White Box ו-Black Box.

- הערכה ממוקדת – בדיקות Grey Box מאפשרות בחינה ממוקדת של תחומים מסוימים במערכת תוך שמירה על מידה של ריאליזם, בהתבסס על הידע הזמין.

- הפחתת סיכונים – גישה זו אידיאלית עבור ארגונים המעוניינים לזהות חולשות קריטיות במערכת מבלי לחשוף פרטים פנימיים רגישים.

- גישת ביניים – בדיקת Grey Box מספקת איזון בין ניתוח מעמיק של המערכת לבין שמירה על רמה מסוימת של אובייקטיביות וריאליזם, ומספקת פתרון אידיאלי כשבדיקות White Box אינן אפשריות, אך Black Box איננה מספקת את המידע הנדרש.

בדיקות Grey Box מציעות דרך ביניים, מה שהופך אותן למתאימות לתרחישים שבהם יש צורך במידע חלקי כדי לבצע בדיקה מקיפה וממוקדת יותר.

הקשר לרגולציה וניהול אחריות

מבדק חדירה הוא כבר מזמן לא רשות, אלא חובה רגולטורית בסיסית. ב-CyberSafe, אנו מחברים את הממצאים הטכניים לדרישות הציות (Compliance) שלכם:

- ISO 27001: מחייב ביצוע מבדקים תקופתיים כחלק מניהול הסיכונים.

- SOC 2: מהווה עדות קריטית למבקרים על כך שהארגון מגן על נכסי המידע שלו באופן פעיל.

- GDPR ו-HIPAA: דרישות נוקשות להגנה על מידע אישי ורפואי מחייבות בדיקת חוסן של המערכות המעבדות מידע זה.

- תיקון 13 (ישראל): החמרת הדרישות לאבטחת מאגרי מידע מחייבת מבדקים למניעת דליפות מידע.

מתודולוגיית העבודה של CyberSafe

תהליך המבדק של CyberSafe מבוצע בצורה שיטתית ומדויקת, תוך שימוש במתודולוגיות המובילות בעולם כמו OWASP ו-MITRE ATT&CK. הנה פירוט שלבי העבודה:

1. תכנון והגדרת טווח (Scoping)

כל מבדק מוצלח מתחיל בתיאום ציפיות והגדרת גבולות גזרה ברורים.

הגדרת נכסים: אנו קובעים אילו מערכות, רשתות או אפליקציות נמצאות בטווח הבדיקה.

כללי המעורבות (Rules of Engagement): הגדרת הדרכים בהן מותר לצוות לפעול ומהן המערכות הרגישות שאין לגעת בהן.

מניעת שיבוש תפעולי: שלב זה קריטי כדי להבטיח שהבדיקה תהיה אפקטיבית אך בטוחה לחלוטין לסביבת הייצור ולא תפגע בפעילות העסקית.

2. איסוף מודיעין (Reconnaissance)

בשלב זה, הבודקים שלנו נכנסים לנעליו של התוקף ומתחילים באיסוף מידע שקט על הארגון.

מודיעין ממקורות גלויים (OSINT): שימוש בחיפושים במקורות חשופים, רשתות חברתיות ודומיינים כדי לאסוף נתונים כמו כתובות אימייל של עובדים (לצורך פישינג) או טכנולוגיות חשופות.

סריקות רשת: זיהוי פורטים פתוחים ושירותים חשופים המשמשים כנקודות כניסה פוטנציאליות.

3. ניתוח חולשות ודירוגן (Enumeration & Analysis)

לאחר מיפוי השטח, אנו מבצעים חפירה עמוקה לזיהוי חורי אבטחה.

מיפוי נקודות תורפה: שימוש בכלים מתקדמים לזיהוי חולשות כמו הגדרות אבטחה שגויות, רכיבים לא מעודכנים או סיסמאות ברירת מחדל.

תעדוף לפי סיכון: כל חולשה מנותחת ומדורגת לפי רמת החומרה שלה והפוטנציאל שלה לגרום נזק עסקי לארגון.

4. ניצול (Exploitation)

זהו השלב שמבדיל בין סריקה אוטומטית למבדק חדירה אמיתי. הבודקים לשנו מנסים "לפרוץ" בפועל.

- הוכחת ישימות: ניסיון מעשי לחדור למערכות ולהדגים כיצד תוקף יכול לנצל את החולשות שמצאנו.

- הסלמת הרשאות (Privilege Escalation): ניסיון להשיג גישה למשאבים רגישים יותר (כמו הרשאות מנהל מערכת) כדי להמחיש את עומק הנזק הפוטנציאלי.

- תיקוף בקרות: בדיקה האם מנגנוני הזיהוי והתגובה של הארגון מצליחים לעצור את המתקפה.

5. דיווח, המלצות ושיפור (Reporting & Remediation)

הערך האמיתי של המבדק טמון בדוח הסופי ובתוכנית העבודה הנגזרת ממנו.

סיכום מנהלים אסטרטגי: הצגת תמונת המצב הכללית של החוסן הארגוני עבור הדרג הניהולי.

פירוט טכני: רשימה מפורטת של הממצאים עבור צוותי ה-IT והפיתוח.

המלצות קונקרטיות (Remediation): הנחיות מדויקות כיצד לתקן כל ליקוי ולהגביר את האבטחה ברמה הטכנולוגית והאנושית

ההסמכות שלנו

איך לבצע בדיקת חדירות?

ביצוע מבדק חדירה (Penetration Test) הוא תהליך אסטרטגי ומובנה, שנועד לדמות מתקפת סייבר אמיתית בסביבה מבוקרת כדי לחשוף חולשות בטרם ינוצלו על ידי גורמים עוינים. המתודולוגיה של CyberSafe מבוססת על סטנדרטים בינלאומיים (כגון OWASP ו-MITRE ATT&CK) ומתחלקת לחמישה שלבים קריטיים המבטיחים כיסוי מלא של מרחב התקיפה:

תכנון והגדרת טווח (Scoping): בשלב זה מגדירים את גבולות הגזרה, הנכסים שייבדקו (אתרים, תשתיות, אפליקציות) וקובעים "כללי מעורבות" ברורים כדי למנוע שיבוש תפעולי בפעילות השוטפת של הארגון.

איסוף מודיעין (Reconnaissance): הבודקים פועלים כתוקפים ואוספים מידע על הארגון ממקורות גלויים (OSINT) וסריקות רשת כדי לזהות נקודות כניסה פוטנציאליות.

ניתוח חולשות: מיפוי נקודות התורפה במערכת ודירוגן לפי חומרת הסיכון, תוך זיהוי פערים שהיו עלולים להישאר סמויים מהעין.

ניצול (Exploitation): זהו הניסיון המעשי לחדור למערכות ולהסלים הרשאות (Privilege Escalation) כדי להוכיח את ישימות המתקפה והנזק הפוטנציאלי שהיא עלולה לגרום.

דיווח והמלצות: הגשת דוח מפורט הכולל סיכום מנהלים אסטרטגי לצד פירוט טכני והמלצות קונקרטיות לתיקון הליקויים (Remediation).

התהליך מבוצע בגישות שונות בהתאם לצורכי הארגון: קופסה שחורה (ללא ידע מוקדם), קופסה לבנה (גישה מלאה לקוד ולארכיטקטורה) או קופסה אפורה (ידע חלקי המדמה תוקף פנימי)

בסיום מבדקי החדירה

הערכת חולשות ופגיעויות בארגונים, הינה חלק מהשירות והתמיכה אותה מעניקה 'CyberSafe' ללקוחותיה,

בהתאם להסכם השירות עימם ואחרי בחינה מדוקדקת של מערך ה- IT והתאמה של סט בדיקות מותאם ללקוח.

בעיות האבטחה מוצגות בסיום הבדיקה לאחראי המערכת (או מתאם הבדיקה מטעם החברה הנבדקת), אנחנו נציג את בעיות האבטחה

לצד הערכה מדויקת לנזק שיכול להיגרם לנכסי הארגון הנבדק עקב ניצולן, ואת אמצעי הנגד שיכולים להגביר את האבטחה בנקודות אלו.

אז למה לכם לבחור ב-CyberSafe?

מבדקי חדירה דורשים מומחיות שנרכשת לאורך עשרות שנים. צוות המומחים שלנו מביא:

- ניסיון מוכח: הובלה על ידי מומחים עם למעלה מ-20 שנות ניסיון.

- דוח המלצות פרקטי: אנו לא רק מוצאים בעיות, אלא מספקים פתרונות המותאמים לתקציב ולסיכונים שלכם.

- שכבת ניהול ואחריות: אנו מוודאים שהנהלת הארגון שולטת בסיכונים ולא רק בטכנולוגיה.

- תוצאות מדידות: 90% מהעסקים שנפרצים אינם מתאוששים; המטרה שלנו היא לוודא שאתם לא חלק מהסטטיסטיקה.

מענה לשאלות נפוצות (FAQ) על השירות מבדקי חדירה וחוסן

מומלץ לבצע מבדק חדירה לפחות פעם בשנה, ולאחר כל שינוי משמעותי בתשתית או השקת אפליקציה חדשה. ארגונים תחת רגולציה מחמירה (פיננסים, בריאות) נדרשים לעיתים למבדקים רבעוניים.

מבדקי חדירה מקצועיים מבוצעים תוך תיאום מלא והגדרת "כללי מעורבות" ברורים כדי להבטיח אפס פגיעה בזמינות המערכות. אנו מתמקדים בזיהוי חולשות ללא השבתת השירות.

סריקת חולשות היא תהליך אוטומטי המזהה ליקויים ידועים, בעוד מבדק חדירה הוא תהליך ידני ואקטיבי המנסה לנצל את החולשות כדי להוכיח את הנזק הפוטנציאלי. הסריקה מספקת רשימה, המבדק מספק פתרון.

מתקבל דוח מפורט הכולל סיכום מנהלים אסטרטגי, פירוט טכני של כל חולשה, הוכחת ישימות (PoC) והמלצות קונקרטיות לתיקון הליקויים.

שירותי בדיקת חדירות / מבדקי חוסן עם CyberSafe

מבדק חדירה הוא הכלי החזק ביותר של הנהלת הארגון לוודא שהאחריות הניהולית שלהם מגובה בחוסן טכנולוגי אמיתי. ב-CyberSafe, אנו הופכים את ממצאי המבדק למפת דרכים לצמיחה בטוחה.

מחפשים שירות מבדקי חדירה לארגון שלכם? צרו עמנו קשר, חברת Cybersafe כאן בשבילכם עם צוות מומחים למבדקי חדירה.