פישינג (phishing באנגלית, fishing – דיג, password – סיסמא) הוא סוג של הונאה באינטרנט, שמטרתה להשיג נתוני זיהוי משתמשים הכוללים גניבת סיסמאות, מספרי כרטיסי אשראי, חשבונות בנק ומידע סודי אחר. סוגי מתקפות סייבר על חברות.

תקיפת חברה באמצעות עובדים

תכנית הנדסה חברתית כפישינג נטו – התוקפים משיקים הודעות דואר לעובד בחברה גדולה, אשר שכח לרגע מנהלי האבטחה בחברה, ועובר ללינק זדוני ממחשב העבודה. כדי למנוע זאת, מכשירים עובדים, עורכים הדרכות בנושא אבטחת מידע.

סוסים טרויאניים להצפנה וטרויאנים אחרים

מדובר בווירוסים מסוכנים במיוחד שחודרים למערכת בדרכים שונות, כולל באמצעות פישינג. שם התוקפים צדים בעיקר לקוחות ארגוניים, חברות גדולות או ארגונים ממשלתיים. הטרויאן נכנס למחשב ומצפין את כל תכולתו, ולאחר מכן התוקפים דורשים כופר לשחזר את המידע.

KEYLOGGER

וירוסים אלה קוראים את המידע שאתה מזין באמצעות המקלדת ויכולים לגנוב הרבה נתונים שונים. ניתן לקבל keylogger על ידי לחיצה על הקישור מפישינג באימייל, או באמצעות מדיום פיזי שלא אומת על ידי אנטי-וירוס: כונן מסוג USB או דיסק.

התקפות אחסון בענן

מכיוון שחברות גדולות רבות משתמשות בשירותי ענן כמו גוגל דרייב או דרופבוקס, התוקפים החלו לתקוף גם אותם. מידע רב, נתונים ארגוניים, מאגרי מידע ומידע אישי – הכל בסיכון. ברוב המקרים התוקפים מקבלים גישה לנתונים בדרך כזאת: המשתמש נשלח לאתר פישינג שמחקה לחלוטין את דף הכניסה לחשבון אישי, שם מזין המותקף את נתוני הגישה שלו שנשלחים ישירות לדאטה בייס של התוקף.

למידע נוסף על: אבטחת מידע בענן »

תפקידי צוות הגנת ה SOC אל מול מתקפת פישינג

פישינג מתבסס של האמון שהמשתמש נותן במי ששלח לו מייל – בפתיחת המייל, בהורדת מסמך או לחיצה על לינק. ואכן, עבודה רבה נעשית אל מול המשתמש בכדי לתת לו כלים להתמודד עם הפיתוי. אבל בינינו, מי כיום מאמין למשתמש?… ככל שאנו עדים יותר ויותר למקרי נפילות של קורפורציות גדולות בעקבות קליק אחד של משתמש על לינק בפישינג אימייל, אנחנו משתכנעים ששיטת TRUST-ZERO תנצח. לא להאמין לאף אחד ולמנוע ממשתמש עד כמה שאפשר את ההתלבטות של לפתוח או לא לפתוח. בשביל למנוע ממשתמש את הבחירה, וכך בעצם להגן עליו מטעויות, יש להשתמש בכלים כמו אנטי וירוס שיודעים לראות קבצים ולינקים זדוניים מצורפים למכתב ולא לתת למייל כזה להגיע לתיבת דואר. כמובן שעל האנטי וירוס להיות מעודכן לגרסה הכי עדכנית. בנוסף, גם על הדפדפן להיות מעודכן, בכדי למנוע ניצול פגיעויות הידועות בדפדפנים.

ומה במקרה ומדובר ביותר ממשתמש אחד כמו לדוגמה חברה שמעוניינת להגן על שלימותה ושלימות המידע שברשותה?

פה נכנסת לתמונה תכנת SIEM. כל מייל חשוד שמגיע לעובד בחברה, מדווח ומוזרם למערכת אחת שמעבדת את המידע ושומרת לוגים – תיעוד מסכם על כל אירוע. צוות הSOC בוחן את הלוגים ומחליט, האם מדובר רק במקרה בודד של פישינג או שמניתוח המצאים עולה כי החלה התקפה על מנהלים (spear phishing) או על כל החברה הספציפית (whailing).

למידע נוסף על שירותי Siem Soc »

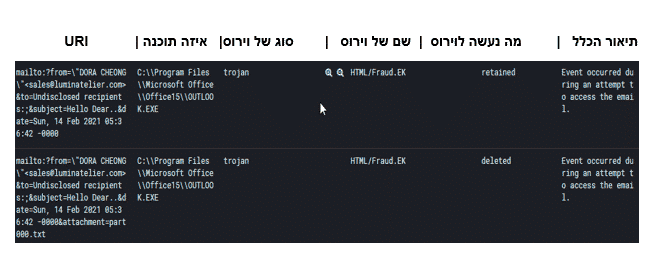

בשביל ניתוח הלוגים של האנטיוירוס ושל הFIREWALL יש להגדיר את הגעתם אל הSIEM. אנליסט SOC מנתח את הנתונים ומחליט, האם מספיק שהאנטיוירוס מחק את האימייל ותכולתו, או שאנחנו רואים כמות מכובדת של אימיילים המיועדים למשתמש בכיר – דבר שכמובן מדליק נורה אדומה. דוגמה ללוגים מהאנטי וירוס של אחד מלקוחותינו שהגיעו אל מערכות הSIEM שלנו:

פה אנו רואים מייל חשוד שנחסם על ידי תוכנת OUTLOOK. ניתן לראות על פי תיאור הלוגים כי בתוך האימייל יש וירוס TROJAN בשם HTML/Fraud.EK.

אז מה קורה כרגע עם הוירוס?

בתחילה נשמר הוירוס בצד וולאחר מכן הוא נמחק. במקרה אותו הבאנו כדוגמה, הוירוס מסווג כfraudulent (הונאה) email. ההודעה או אתר ההונאה מנסים להסוות או לטשטש את ההיפר-קישור. קישורים מסוימים משמשים את התוקפים בפישינג, המנסים לפתות קורבנות לפנות לאתרים זדוניים בכדי לגנוב פרטי חשבון אישיים. ניתן לזהות אותם בדרך כלל בעקבות חוסר התאמה בתגי HREF המשמשים היפר-קישור. בדוגמה זו נראה תג HREF המוצג בקוד ה- HTML ומכוון אל "phishingsite.com" ואילו בהיפר-קישור המוצג יופיע your_online_bank.com. האתר הזדוני יכול להיות העתק מדויק של אתר הבנק והמשתמש יכניס לשם את שם משתמש וסיסמא – כך התוקף יקבל אותם ובלי ספק ישתמש בהם בהמשך.

כלי נוסף שנועד להגן במידה והאנטי וירוס לא זיהה את האימייל כזדוני הוא הFIREWALL, המאפשר חסימת אתרים המסווגים כלא שייכים לסדר יום העבודה: בידור, רשתות חברתיות, חנויות ועוד. אנו, כצוות SOC נוכל לראות ריבוי פניות לאתרים החסומים, נבדוק מאיזה מחשב בתוך החברה נעשו הפניות וע"י כך נזהה את ההתקפה.

מה לעשות אם נתפסתם במתקפת פישינג?

1. להפעיל סריקת אנטי-וירוס במחשב הנגוע.

2. לשנות את הסיסמה הגנובה בהקדם האפשרי. אם משתמשים בה למספר חשבונות, שנו גם את הסיסמה עבורם.

3. להגדיר אימות דו-גורמי (two factor authentication)

4. ולמניעת נזק רב יותר: העבירו את האתר שלכם לפרוטוקול מאובטח: HTTPS. עדיף להשתמש בתעודת SSL בתשלום, זה ממזער את הסיכונים לפריצה.

5. בעת העלאת תוכן לאתר או גיבוי של נתוני אתר, השתמשו ב- SFTP מוצפן במקום ב- FTP פתוח.

6. מחקו את כל החשבונות הלא רלוונטיים שאינם בשימוש.

7. עקבו באופן קבוע אחר הגיבויים של כל התוכן שלכם, במיוחד מידע באתר ובאחסון בענן.

8. אפשר למצוא את בעל ה-hosting באמצעות WHOIS ולדווח על הונאה.